Корпорация Symantec сообщила об обнаружении интернет-активности, эксплуатирующей новые уязвимости нулевого дня (CVE-2013-0640, CVE-2013-0641) в продуктах Adobe Reader и Adobe Acrobat XI и более ранних версий. Компания Adobe пока не выпустила исправления по этим уязвимостям, но опубликовала рекомендации по противодействию эксплуатирующим их атакам.

Как отмечают специалисты, изначально интернет-сообщество опиралось на отчет о новой 0-day уязвимости, опубликованный компанией FireEye. В нем сообщалось, что в результате ее успешной эксплуатации на компьютер были загружены несколько файлов. Анализ экспертов Symantec подтверждает такую возможность.

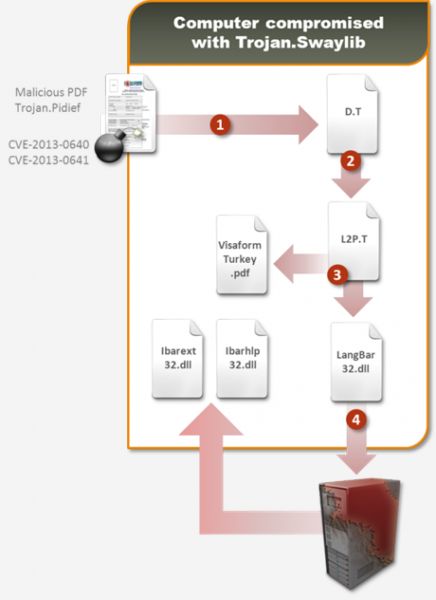

Атака проходит следующим образом:

- Вредоносный PDF-файл устанавливает DLL-библиотеку под названием D.T;

- D.T декодирует и устанавливает DLL-библиотеку под названием L2P.T;

- L2P.T создает в реестре ключи автозапуска и загружает на компьютер библиотеку-загрузчик LangBar32.dll;

- LangBar32.dll с сервера злоумышленников скачивает дополнительное вредоносное ПО с бэкдор- и кейлоггер-функционалом.

На этих этапах атаки продукты Symantec идентифицируют вредоносные программы как Trojan.Pidief и Trojan.Swaylib (изначально - как Trojan Horse). Помимо этого, с целью выявления данного эксплойта было выпущено дополнительное определение (сигнатура) для системы предотвращения вторжений (IPS) Web Attack: Malicious PDF File Download 5.

Дальнейшее исследование показало, что PDF-файл, примененный в атаке, нейтрализуется продуктом Symantec Mail Security, а используемые в ходе атаки PDF-файлы идентифицируются облачными технологиями детектирования Symantec как WS.Malware.2. Специалисты Symantec продолжают изучать данную уязвимость и возможности блокирования данного канала для проведения атак.

Автор: Уставший от гаджетов

Просмотров: 1513